Троян — это вредоносная программа, которая обычно не размножается сама по себе, а попадает на устройство под видом полезного файла, установщика, документа или взломанного софта. Вирус работает иначе: его ключевая черта — способность заражать другие файлы и распространяться дальше. На практике пользователю важнее другое: трояны чаще крадут пароли, открывают удаленный доступ, подгружают дополнительный вредоносный код и могут долго сидеть в системе незаметно. Лечение начинается не с паники, а с изоляции устройства, полной проверки и удаления подозрительных точек запуска.

Что такое Trojan простыми словами

Trojan, или троян, — это разновидность вредоносного ПО, которая выдает себя за что-то безопасное. Microsoft отдельно отмечает, что трояны, в отличие от вирусов, не умеют распространяться самостоятельно, а пользователи нередко скачивают их, принимая за легитимное приложение или безобидный файл.

Главная идея трояна — обман. Он может выглядеть как:

- установщик программы;

- архив с “полезным” содержимым;

- активатор, кряк или патч;

- вложение в письме или сообщении;

- документ с вредоносным сценарием;

- мобильное приложение из сомнительного источника.

После запуска такой файл может делать разное: красть логины и пароли, открывать удаленный доступ к устройству, отключать защиту, загружать дополнительное вредоносное ПО или использовать систему как промежуточную точку для новых атак.

| Тип угрозы | Что делает | Чем опасен |

|---|---|---|

| Троян-загрузчик | Подтягивает другое вредоносное ПО | Одна инфекция быстро превращается в несколько |

| Бэкдор | Открывает скрытый доступ к устройству | Злоумышленник получает контроль над системой |

| Банковский троян | Охотится за данными карт и входами в банки | Риск кражи денег и учетных данных |

| Шпионский троян | Собирает нажатия клавиш, файлы, историю | Утечка паролей и личной информации |

| Троян-майнер | Использует ресурсы устройства | Тормоза, нагрев, высокая нагрузка |

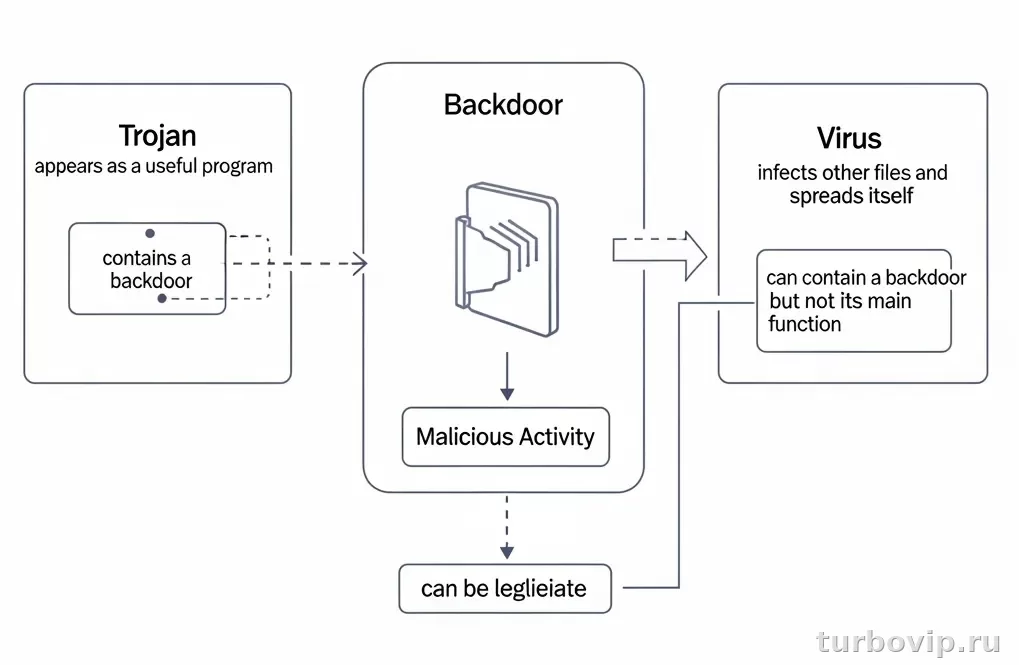

Чем Trojan отличается от вируса

Это не одно и то же. CISA объясняет вирус как вредоносный код, который заражает файлы или систему и способен распространяться дальше. Троян, наоборот, обычно держится на социальной инженерии: человек сам запускает его, считая безопасным.

| Критерий | Trojan | Вирус |

|---|---|---|

| Способ проникновения | Маскируется под полезный файл или программу | Встраивается в другие файлы или код |

| Самораспространение | Обычно нет | Да, это ключевая черта |

| Главная цель | Обманом получить доступ, украсть данные, загрузить другую угрозу | Заражать и распространять вредоносный код |

| Поведение в системе | Может долго работать скрытно | Часто связан с заражением файлов и дальнейшим распространением |

| Что чаще видит пользователь | Поддельный установщик, письмо, кряк, APK, “полезный” документ | Заражение исполняемых файлов, носителей, скриптов |

Проще говоря: любой вирус — это malware, но не каждый malware является вирусом. Троян — отдельный класс вредоносного ПО со своей логикой атаки.

- троян может быть опаснее “обычного вируса” именно из-за скрытности;

- он часто служит входной точкой для кражи данных и установки шифровальщика;

- одной быстрой проверки иногда недостаточно;

- после удаления стоит менять пароли.

- называют вирусом любую угрозу подряд;

- удаляют только файл, но не проверяют автозапуск и задачи;

- продолжают вводить пароли на зараженном устройстве;

- ставят подозрительные “чистильщики” вместо нормальной проверки.

Как троян попадает на ПК и телефон

Чаще всего проблема начинается с доверия не к тому файлу. По материалам Microsoft и CISA, заражение нередко связано с загрузками из непроверенных источников, вложениями из писем, фишингом и замаскированными приложениями.

Самые частые пути заражения

- скачивание пиратского софта, активаторов и генераторов ключей;

- открытие вложений из писем и мессенджеров;

- запуск файлов из архивов с непонятными названиями;

- установка приложений вне официальных магазинов;

- поддельные обновления браузера, кодеков, плееров, драйверов;

- переход по фишинговым страницам и загрузка “проверки безопасности”.

На телефонах сценарий похожий: пользователь ставит APK из стороннего источника, выдает лишние разрешения и получает троян с доступом к уведомлениям, SMS, экрану или банковским данным.

Как понять, что устройство заражено

Иногда троян вообще не выдает себя явно, но типичные признаки все же есть. Один симптом сам по себе ничего не доказывает, а вот связка из нескольких уже повод проверять систему глубже.

| Симптом | Возможная причина | Что делать сначала |

|---|---|---|

| Резкие тормоза и высокая нагрузка без причины | Фоновый вредоносный процесс, майнер, загрузчик | Отключить сеть, открыть диспетчер задач, запустить полную проверку |

| Защитник Windows отключается или работает странно | Попытка вредоносного ПО ослабить защиту | Проверить параметры защиты и выполнить офлайн-сканирование |

| Появились неизвестные программы и задачи | Закрепление трояна в системе | Проверить автозагрузку, планировщик заданий, список приложений |

| Браузер ведет себя неадекватно | Вредоносное расширение, подмена настроек, загрузчик | Отключить расширения, проверить ярлык и настройки браузера |

| Подозрительная сетевая активность | Связь с удаленным сервером, утечка данных | Отключить интернет и провести проверку с защитным софтом |

| Приходят коды входа, которых вы не запрашивали | Утечка пароля после заражения | С другого устройства сменить пароли и включить двухфакторную защиту |

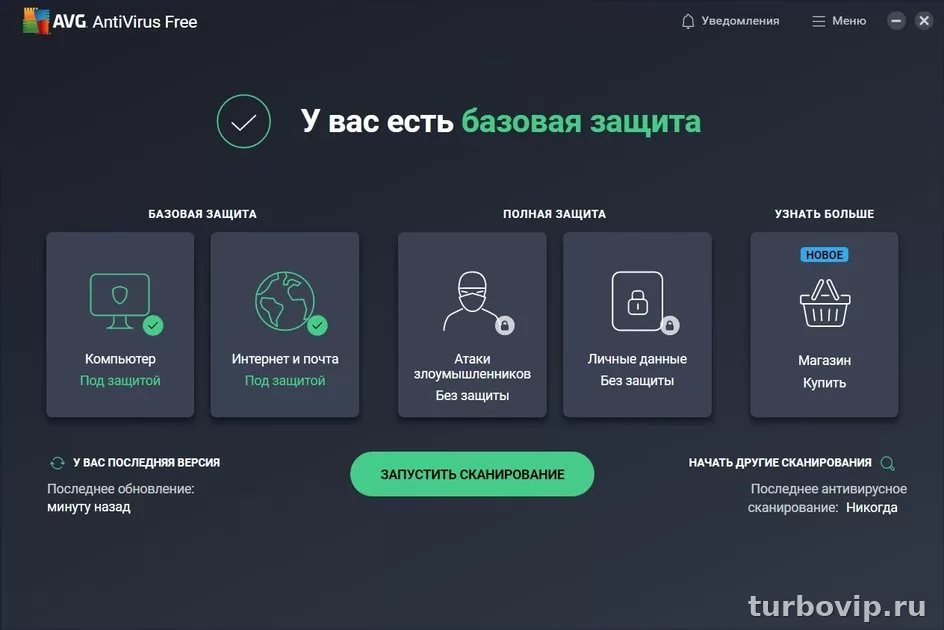

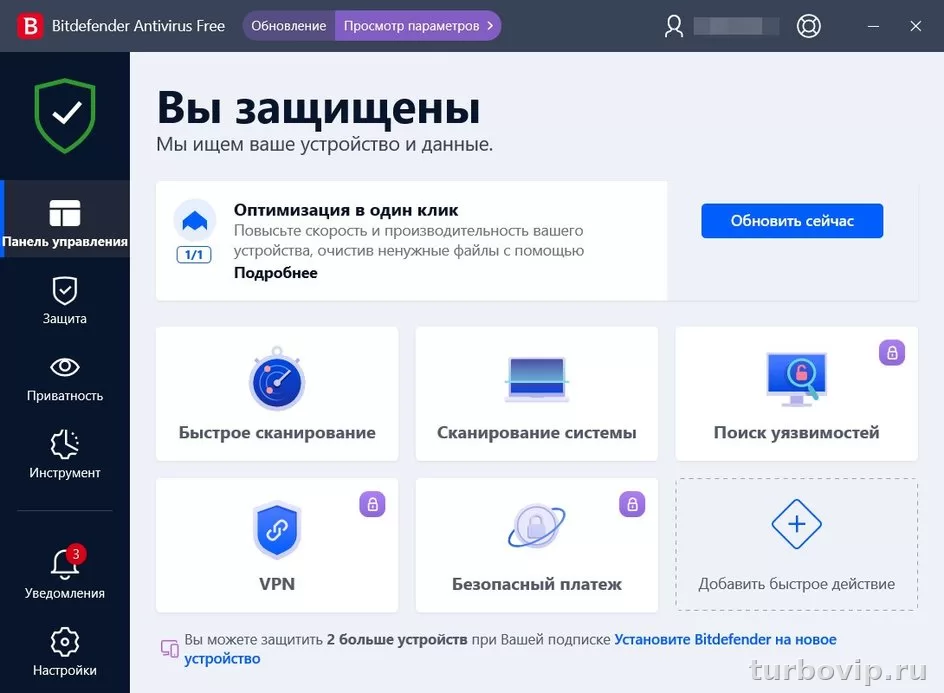

Как удалить Trojan и вылечить систему

Ниже — безопасный порядок действий для Windows. Он не обещает чудес за минуту, но в реальных случаях работает лучше хаотичных попыток “что-то удалить”. Microsoft рекомендует использовать полную проверку и Microsoft Defender Offline, который запускает сканирование из доверенной среды вне обычного сеанса Windows. Это особенно полезно, когда вредоносный код мешает удалению или закрепляется глубже обычного.

Что сделать сразу

- Отключите устройство от интернета. Так вы уменьшите риск утечки данных и загрузки дополнительных компонентов.

- Не входите в почту, банк, соцсети и другие важные сервисы с зараженного устройства.

- Если на ПК есть важные документы, не копируйте бездумно все подряд на флешку. Сначала отберите действительно нужные файлы без запуска подозрительных исполняемых объектов.

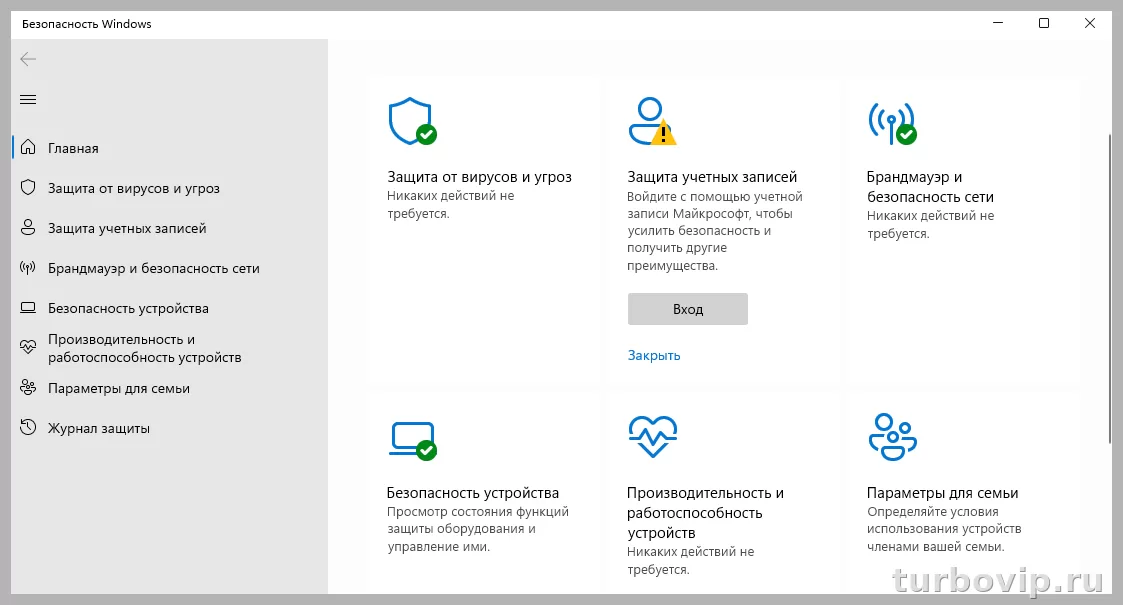

- Проверьте, не отключена ли встроенная защита Windows.

Пошаговое лечение в Windows

- Откройте приложение безопасности Windows и запустите полную проверку.

- После этого выполните Microsoft Defender Offline scan. Microsoft указывает, что такой режим сканирует систему из доверенной среды и может удалять угрозы, которые сложно поймать в обычной загрузке.

- Удалите найденные угрозы или отправьте их в карантин.

- Перезагрузите компьютер и повторно запустите полную проверку.

- Проверьте автозагрузку, планировщик заданий, расширения браузера и недавно установленные программы.

- Установите обновления Windows и обновления баз защитного софта.

- С чистого устройства смените пароли от почты, мессенджеров, банков, облака и включите двухфакторную аутентификацию там, где это возможно.

| Ситуация | Что проверить | Решение |

|---|---|---|

| Антивирус находит угрозу, но она возвращается | Автозапуск, планировщик, подозрительные службы | Офлайн-сканирование и повторная полная проверка |

| Windows Security не открывается или отключена | Политики, сторонний защитный софт, следы заражения | Проверка системы в безопасном режиме и дополнительная диагностика |

| Браузер сам открывает рекламу и левые сайты | Расширения, ярлык браузера, стартовая страница, прокси | Сбросить настройки браузера и удалить лишние дополнения |

| После очистки остались странные процессы | Недавние установки и неизвестные программы | Удалить подозрительное ПО и повторить сканирование |

| Есть риск кражи учетных данных | История входов и подозрительные уведомления | Немедленно сменить пароли с другого устройства |

Когда лучше не возиться, а переустановить систему

Иногда это самый разумный путь. Если троян успел отключать защиту, возвращается после удаления, ставит новые компоненты или есть серьезные подозрения на кражу данных, чистая переустановка Windows может быть надежнее точечного лечения. Особенно если речь о рабочем ПК, банковских операциях или доступе к важной почте.

Перед переустановкой сохраните только необходимые личные файлы и не переносите на новую систему подозрительные исполняемые файлы, скрипты, старые “активаторы”, неизвестные архивы и сомнительные инсталляторы.

Чего делать не стоит

- не скачивайте “супер-утилиты” с случайных сайтов ради удаления трояна;

- не вводите пароли после заражения, пока не убедитесь, что устройство очищено;

- не отключайте защиту ради запуска непонятного файла;

- не лечите систему только удалением одного файла из папки Загрузки;

- не игнорируйте повторные срабатывания защиты — это часто признак, что угроза закрепилась.

Как защититься в будущем

На практике профилактика работает лучше любой “магической” очистки.

- скачивайте программы только из официальных источников;

- не используйте кряки, патчи и сомнительные активаторы;

- держите Windows и защитный софт обновленными;

- не открывайте вложения, если не уверены в отправителе;

- включите двухфакторную аутентификацию для важных аккаунтов;

- делайте резервные копии важных данных;

- обращайте внимание на разрешения приложений на телефоне.

Частые вопросы

Троян и вирус — это одно и то же?

Нет. Вирус заражает другие файлы и распространяется дальше, а троян обычно маскируется под полезный объект и держится на том, что пользователь сам его запускает.

Можно ли удалить Trojan встроенными средствами Windows?

Во многих случаях — да. Полная проверка и Microsoft Defender Offline часто справляются с типовыми угрозами. Но если заражение тяжелое и повторяется, разумно готовиться к переустановке системы и обязательной смене паролей.

Нужно ли менять пароли после удаления?

Да, особенно если вы входили в почту, соцсети, банковские сервисы или рабочие аккаунты на зараженном устройстве. Менять их лучше с другого, чистого устройства.

Может ли троян быть на телефоне?

Да. Особенно если устанавливать приложения из сомнительных источников или выдавать им лишние разрешения. Для смартфонов правило простое: только проверенные магазины, минимум разрешений и никакой установки “модифицированных” APK без крайней необходимости.

Вывод

Trojan — это не просто другое название вируса, а отдельный тип вредоносного ПО со ставкой на маскировку и обман. Его опасность в том, что он часто не шумит, а quietly крадет данные, тянет другие угрозы и закрепляется в системе. Правильный подход — быстро изолировать устройство, выполнить полную и офлайн-проверку, убрать следы закрепления, а затем сменить пароли. И самое важное: в большинстве случаев заражение начинается не с “хакеров”, а с одного неосторожного запуска файла, которому не стоило доверять.

Нет комментариев.