Бэкдор — это скрытый канал доступа к устройству, программе или сети, который позволяет обойти обычную авторизацию и защитные механизмы. Опасность в том, что через него злоумышленник может закрепиться в системе, воровать данные, ставить другой вредоносный софт и возвращаться даже после частичной очистки. Главное в защите — не один антивирус, а связка из обновлений, осторожности с файлами, контроля автозагрузки, проверки сети и нормальной реакции при первых подозрениях.

Что такое бэкдор простыми словами

Бэкдор — это скрытый способ входа в систему в обход обычных правил доступа. Проще говоря, некая «черная дверь», через которую можно попасть внутрь без стандартной проверки или с ослабленной проверкой.

Такой механизм может быть внедрен в компьютер, телефон, сервер, приложение, роутер или даже в отдельный компонент программы. Иногда он создается специально злоумышленником после заражения. Иногда появляется как следствие уязвимости, ошибки в коде или сомнительной модификации ПО.

Важно понимать разницу: бэкдор — это не обязательно отдельный вирус в привычном понимании. Чаще это именно способ удаленного или скрытого доступа. Но на практике он нередко идет в связке с троянами, загрузчиками, шпионским софтом и инструментами для кражи данных.

Как работает бэкдор

Главная задача такого механизма — дать атакующему устойчивый доступ к устройству. После проникновения он может выполнять разные действия:

- открывать удаленный доступ к системе;

- запускать команды без ведома владельца;

- загружать и устанавливать другой вредоносный софт;

- красть пароли, документы, переписку и cookies;

- менять настройки безопасности;

- добавлять устройство в ботнет;

- сохранять присутствие после перезагрузки.

На практике это часто выглядит так: пользователь запускает зараженный файл, открывает вредоносное вложение или ставит сомнительную программу, после чего в системе появляется скрытый компонент. Он связывается с управляющей стороной, получает команды и работает в фоне.

Опаснее всего то, что такой доступ может быть почти незаметным. Устройство продолжает включаться, браузер открывается, файлы на месте — внешне все выглядит нормально. Но внутри уже есть канал управления.

Как бэкдор попадает на ПК или телефон

Пути заражения обычно довольно приземленные. Чаще всего проблема не в «магической атаке», а в обычной невнимательности, устаревшем ПО или слабой защите.

Типичные каналы проникновения

| Ситуация | Что происходит | Что делать |

|---|---|---|

| Скачан файл из сомнительного источника | Вместе с программой устанавливается скрытый модуль | Удалить подозрительный софт, проверить систему защитными средствами |

| Открыто вложение из письма или мессенджера | Запускается скрипт, загрузчик или троян | Изолировать устройство от сети и провести проверку |

| Не установлены обновления системы | Используется известная уязвимость | Обновить ОС, браузер, плагины и ключевые приложения |

| Поставлена взломанная программа | В сборку может быть встроен скрытый доступ | Удалить пиратское ПО и сменить пароли |

| Устройство уже заражено трояном | Основная вредоносная программа догружает бэкдор | Провести глубокую очистку и проверить автозагрузку |

| Компрометирован роутер или сеть | Трафик перенаправляется, настройки меняются без ведома владельца | Проверить DNS, пароль роутера и прошивку |

На телефонах к типичным причинам добавляются установка приложений не из официального магазина, выдача лишних разрешений, переходы по фишинговым ссылкам и установка профилей управления или сертификатов непонятного происхождения.

Чем опасен бэкдор

Угроза не сводится к одному сценарию. Такой доступ почти всегда означает, что контроль над устройством частично или полностью потерян.

Основные риски

- Кража данных. Это могут быть пароли, банковские данные, документы, фото, рабочие файлы.

- Скрытое наблюдение. В отдельных случаях злоумышленник получает доступ к экрану, клавиатуре, микрофону или камере.

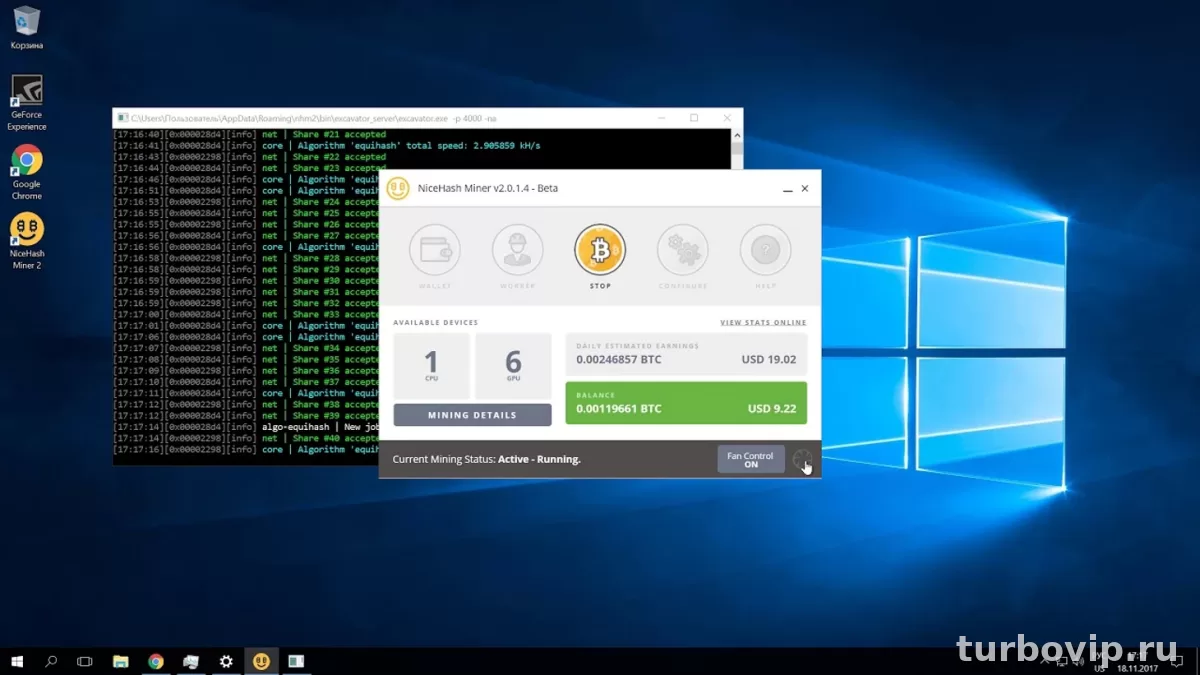

- Дозагрузка другого вредоносного софта. Через один скрытый канал легко подтянуть шифровальщик, майнер или шпионский модуль.

- Повторное заражение. Даже после удаления части вредоносных компонентов атакующий может вернуться, если точка доступа сохранена.

- Компрометация аккаунтов. Особенно опасно, если на устройстве были сохранены сессии почты, мессенджеров и браузера.

- Проблемы в локальной сети. Один зараженный компьютер иногда становится точкой входа для атак на другие устройства.

Для домашнего пользователя это чаще всего заканчивается кражей учетных записей, вымогательством, спамом от его имени или потерей доступа к важным сервисам. Для рабочего компьютера последствия обычно тяжелее: утечка документов, корпоративных паролей и доступов к внутренним системам.

По каким признакам можно заподозрить бэкдор

Ни один симптом сам по себе не доказывает заражение, но их сочетание уже повод проверить систему серьезно.

| Симптом | Возможная причина | Что делать сначала |

|---|---|---|

| Необычная сетевая активность в простое | Фоновое соединение с управляющим сервером | Проверить процессы, автозагрузку и сетевые подключения |

| Появились неизвестные службы или задачи | Скрытое закрепление в системе | Изучить планировщик задач и список служб |

| Антивирус выключается или работает странно | Вредоносный софт пытается ослабить защиту | Перезапустить защиту и провести офлайн-проверку |

| Резко выросла нагрузка на процессор или сеть | Фоновая активность вредоносного компонента | Посмотреть диспетчер задач и неизвестные процессы |

| Самопроизвольно меняются настройки браузера или DNS | Перехват сетевых параметров | Проверить сетевые настройки и расширения браузера |

| В аккаунтах замечены чужие входы | Украдены сессии, пароли или токены | Сменить пароли с чистого устройства |

Дополнительные признаки: необычные всплывающие окна, новые пользователи в системе, отключенный брандмауэр, появление неизвестных правил в исключениях защитного софта, а также процессы с невнятными именами, которые восстанавливаются после завершения.

Что делать, если есть подозрение на бэкдор

Сначала стоит проверить простое, но действовать нужно без суеты. Главная ошибка — продолжать пользоваться устройством как ни в чем не бывало, особенно если на нем открыты почта, банк и рабочие сервисы.

Порядок действий

- Отключите устройство от интернета. Для ПК — отключите Wi‑Fi или кабель, для телефона — переведите в авиарежим.

- Не вводите пароли и не открывайте важные аккаунты с этого устройства, пока не поймете, что происходит.

- Запустите полную проверку встроенным защитным софтом или надежным антивирусом. Если есть возможность, используйте глубокое или офлайн-сканирование.

- Проверьте автозагрузку, планировщик задач, список установленных программ, расширения браузера и недавно добавленные службы.

- Удалите явно подозрительные приложения, особенно те, которые появились недавно и не имеют понятного происхождения.

- Проверьте системные и сетевые настройки: DNS, прокси, правила брандмауэра, исключения в антивирусе, учетные записи пользователей.

- С чистого устройства смените пароли от почты, мессенджеров, облака, банковских сервисов и включите двухфакторную защиту там, где это возможно.

- Если заражение подтверждается или система ведет себя слишком подозрительно, сохраните важные файлы и выполните чистую переустановку ОС либо сброс устройства.

Критичный момент: если речь о рабочем компьютере, не стоит самостоятельно «дочищать» все подряд, особенно удалять системные службы наугад. Лучше сразу подключить специалиста или ИТ-администратора.

Когда лучше не тянуть с переустановкой

Чистая переустановка часто разумнее долгой ручной борьбы, если:

- защита находит угрозы повторно после удаления;

- в системе появились неизвестные учетные записи;

- меняются параметры безопасности без вашего участия;

- подозрительная активность возвращается после перезагрузки;

- затронуты банковские, рабочие или почтовые аккаунты.

Бэкдор опасен тем, что может оставить несколько точек закрепления. Поэтому иногда безопаснее начать с чистого листа, чем надеяться на частичную очистку.

Как защититься от бэкдоров и снизить риск

Профилактика здесь работает лучше лечения. Большинство заражений можно остановить еще до того, как вредоносный компонент закрепится в системе.

Практические меры профилактики

- Устанавливайте обновления Windows, браузера, телефона и приложений без долгих откладываний.

- Не ставьте программы из непроверенных источников, особенно «репаки», активаторы и сомнительные сборки.

- Не открывайте вложения и архивы, если не уверены в отправителе и содержимом.

- Используйте антивирус или встроенную защиту и не отключайте ее без необходимости.

- Держите включенным брандмауэр.

- Проверяйте, что именно приложение просит при установке: права администратора, доступ к сети, автозапуск.

- Периодически просматривайте автозагрузку и список расширений браузера.

- Для важных аккаунтов включайте двухфакторную аутентификацию.

- Делайте резервные копии важных данных отдельно от основного устройства.

- Защищайте роутер: меняйте стандартный пароль, обновляйте прошивку, следите за DNS-настройками.

- регулярные обновления системы и софта;

- осторожность с вложениями и загрузками;

- нормальный защитный софт без отключения защиты;

- контроль автозагрузки и сетевых настроек;

- резервные копии и двухфакторная защита аккаунтов.

- установка пиратских программ и активаторов;

- игнорирование предупреждений защитного софта;

- работа из-под администратора без необходимости;

- отключение обновлений «чтобы не мешали»;

- попытка удалить системные компоненты наугад.

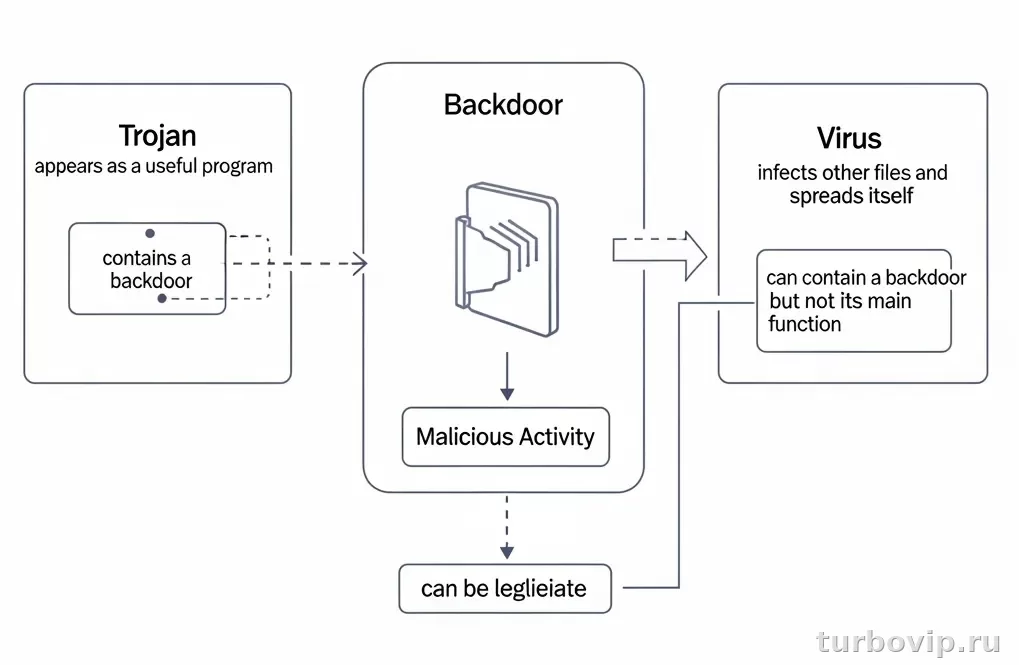

Чем бэкдор отличается от других угроз

Термины часто путают, поэтому полезно разделять их по смыслу.

| Угроза | В чем суть | Главная опасность |

|---|---|---|

| Бэкдор | Скрытый канал доступа в обход обычной защиты | Незаметный контроль и повторное проникновение |

| Троян | Вредоносная программа, маскирующаяся под полезную | Запуск пользователем и скрытая вредоносная активность |

| Шпионское ПО | Сбор данных о пользователе и его действиях | Кража паролей, переписки, файлов и привычек |

| Шифровальщик | Блокировка или шифрование данных ради выкупа | Потеря доступа к файлам |

| RAT | Инструмент удаленного управления устройством | Фактический внешний контроль над системой |

На практике границы пересекаются: троян может установить бэкдор, а бэкдор — подтянуть RAT или шпионский модуль. Поэтому важно смотреть не на одно название, а на общую картину компрометации.

Частые вопросы

Бэкдор и вирус — это одно и то же?

Не совсем. Вирус — более широкое и разговорное обозначение вредоносного заражения. Бэкдор — это прежде всего скрытый способ доступа в систему. Он может быть частью вредоносного комплекса, но не равен любому вирусу.

Может ли встроенная защита Windows обнаружить бэкдор?

Во многих случаях да, особенно если угроза известна и сигнатуры актуальны. Но стопроцентной гарантии нет. Поэтому важно не только сканирование, но и обновления, контроль автозагрузки, сетевых настроек и аккаунтов.

Нужно ли сразу переустанавливать систему?

Не всегда. Если угроза обнаружена рано, а поведение системы стабильно, иногда помогает полноценная очистка и проверка. Но при повторном заражении, странных изменениях в безопасности или компрометации важных аккаунтов переустановка обычно надежнее.

На смартфоне тоже может быть бэкдор?

Да. Риск особенно повышается при установке приложений из сомнительных источников, выдаче лишних разрешений, использовании зараженных APK-файлов или после получения подозрительных ссылок и профилей конфигурации.

Можно ли понять заражение только по тормозам?

Нет. Тормоза, нагрев и высокая нагрузка могут быть вызваны и обычными программами. Смысл имеет именно совокупность признаков: сеть в простое, странные процессы, отключение защиты, чужие входы в аккаунты, изменение настроек без вашего участия.

Вывод

Бэкдор — одна из самых неприятных угроз, потому что речь идет не просто о вредоносном файле, а о скрытом доступе к устройству. Самая разумная тактика — не ждать явной катастрофы: обновлять систему, не ставить сомнительный софт, держать включенной защиту и быстро реагировать на странные симптомы. Если подозрение серьезное, лучше изолировать устройство, проверить его несколькими безопасными способами и не жалеть времени на смену паролей или даже чистую переустановку. В вопросах скрытого доступа осторожность почти всегда дешевле последствий.

Нет комментариев.