Стилер — это вредоносная программа, которая собирает конфиденциальные данные с устройства: сохраненные пароли, cookie-файлы, данные автозаполнения, сессии, криптокошельки и другую чувствительную информацию. Главная опасность в том, что злоумышленнику часто даже не нужен ваш пароль: иногда достаточно украденных cookie или токенов, чтобы войти в аккаунт как в уже авторизованную сессию. После подозрения на заражение важно не ограничиваться простым сканированием системы, а сменить пароли, завершить активные сеансы и проверить критичные аккаунты.

Что такое стилер

Стилер — это класс вредоносного ПО, созданный для скрытого сбора данных с зараженного устройства. В отличие от шифровальщиков, которые сразу дают о себе знать, такой вредонос обычно работает тихо: собирает информацию, упаковывает ее и отправляет оператору.

На практике цель у него простая: получить доступ к деньгам, почте, мессенджерам, игровым профилям, облакам, рабочим сервисам и любым аккаунтам, которые можно перепродать или использовать для дальнейших атак.

Опасность стилеров недооценивают по одной причине: многие думают только о паролях. Но современный вредонос часто охотится не только за ними. Не менее ценны cookie, токены сессий, данные автозаполнения, история браузера, сведения о системе и даже содержимое буфера обмена.

Как он крадет пароли, cookie и аккаунты

Схема обычно выглядит так: вредонос запускается на устройстве, ищет интересующие приложения и браузеры, извлекает из них данные, после чего передает собранное злоумышленнику. Дальше эти данные используют для входа в аккаунты, обхода защиты или продажи.

Кража сохраненных паролей

Многие браузеры и программы умеют сохранять логины и пароли. Это удобно, но при заражении становится проблемой. Стилер пытается получить доступ к локально сохраненным данным, особенно если пользователь редко чистит систему и хранит все входы прямо в браузере.

Если мастер-пароль не используется, а устройство уже скомпрометировано, риск резко возрастает. В результате злоумышленник получает набор готовых учетных данных: почта, соцсети, маркетплейсы, банковские кабинеты, игровые клиенты, рабочие сервисы.

Кража cookie и сессионных данных

Cookie — это не просто технические файлы сайта. Среди них могут быть данные активной авторизации. Если злоумышленник получает рабочую сессию, он иногда входит в аккаунт без повторного ввода пароля. Именно поэтому кража cookie нередко опаснее обычной утечки пароля.

Так угоняют аккаунты в почте, социальных сетях, сервисах с длительной авторизацией и даже в рекламных кабинетах. Пользователь может не замечать проблему до тех пор, пока не увидит посторонние действия: смену настроек, отправку сообщений, покупки, блокировку профиля.

Кража данных автозаполнения

Браузер часто хранит имена, адреса, телефоны, электронную почту и другие поля автозаполнения. Эти данные полезны для мошенничества, восстановления доступа, социальной инженерии и подбора новых точек входа.

Кража криптокошельков и буфера обмена

Некоторые угрозы ищут расширения и локальные данные криптокошельков. Другие следят за буфером обмена и подменяют адреса кошельков при переводе. Пользователь копирует один адрес, а вставляет уже другой.

Как из украденных данных забирают аккаунты

После сбора информации злоумышленник может:

- войти в почту и через нее сбросить пароли от других сервисов;

- использовать cookie для входа в уже открытую сессию;

- проверить одинаковые пароли на разных сайтах;

- получить доступ к рабочим аккаунтам и облакам;

- перехватить каналы восстановления доступа;

- отключить защиту или сменить контактные данные в профиле.

| Что крадут | Зачем это нужно | Чем это опасно |

|---|---|---|

| Пароли | Прямой вход в аккаунты | Угон почты, соцсетей, сервисов и платежных кабинетов |

| Cookie и токены | Вход без повторной авторизации | Обход части защитных механизмов |

| Данные автозаполнения | Сбор профиля жертвы | Мошенничество и упрощение восстановления доступа |

| Данные кошельков | Кража активов | Потеря средств и перехват переводов |

| Сведения о системе | Оценка ценности цели | Подготовка к следующим атакам |

Откуда берется заражение

Чаще всего проблема начинается не с "взлома", а с обычного неосторожного действия. Стилеры обычно попадают на устройство через маскировку под полезный или знакомый файл.

- взломанные программы, активаторы, патчи, "таблетки" и сборки сомнительного происхождения;

- фальшивые установщики популярного софта и игр;

- вложения в письмах и сообщениях;

- поддельные документы с вредоносным содержимым;

- архивы, присланные в мессенджерах;

- расширения браузера из подозрительных источников;

- поддельные обновления и псевдоантивирусы.

Отдельно стоит отметить сценарий с рекламой и фишинговыми страницами. Пользователь ищет программу, попадает не туда, скачивает похожий файл — и получает заражение вместо нужной утилиты.

Какие данные воруют чаще всего

Список зависит от конкретного семейства вредоноса, но обычно в зоне риска оказываются:

- пароли, сохраненные в браузерах;

- cookie и данные текущих сессий;

- логины, адреса почты, номера телефонов;

- данные автозаполнения форм;

- история браузера и список посещенных сайтов;

- учетные данные мессенджеров и игровых платформ;

- файлы конфигурации и данные кошельков;

- скриншоты, сведения о системе, IP и имя устройства.

Особенно опасна кража почтового ящика. Почта часто становится центром восстановления доступа ко всем остальным сервисам, поэтому потеря контроля над ней запускает цепную реакцию.

Как понять, что устройство заражено

Стилер не всегда выдает себя очевидно. Система может работать почти нормально, а проблема всплывает уже по косвенным признакам.

| Симптом | Возможная причина | Что делать сначала |

|---|---|---|

| Входы в аккаунты с чужих устройств | Украдены пароли или cookie | Завершить сеансы, сменить пароли, включить 2FA |

| Пароли внезапно перестали подходить | Данные уже сменили злоумышленники | Начать восстановление с почты и важных сервисов |

| Подозрительные письма, сообщения, покупки | Захвачен аккаунт | Проверить активность и связанные устройства |

| Антивирус отключается или ведет себя странно | Вредонос мешает защите | Проверить систему из безопасной среды |

| После установки файла начались проблемы с аккаунтами | Сработал стилер | Сразу считать устройство скомпрометированным |

Тревожные признаки:

- уведомления о входе, которые вы не совершали;

- письма о смене пароля, почты, номера телефона;

- появление новых устройств в списке авторизованных;

- отправка сообщений от вашего имени;

- исчезновение денег, предметов, баланса или доступа к профилю;

- странная активность после запуска скачанного файла.

Важно понимать: отсутствие тормозов, рекламы на экране или всплывающих окон не означает, что все чисто. Такой вредонос часто специально сделан максимально незаметным.

Что делать после заражения

Самая частая ошибка — менять пароли прямо на зараженном устройстве. Если вредонос еще активен, новые данные могут украсть сразу же. Сначала стоит действовать спокойно и по порядку.

- Отключите устройство от интернета, чтобы ограничить передачу данных и дальнейшую активность.

- С другого, чистого устройства зайдите в почту и важные аккаунты.

- Завершите все активные сеансы там, где это возможно.

- Смените пароли в первую очередь у почты, банковских сервисов, мессенджеров, облаков, соцсетей и рабочих аккаунтов.

- Включите двухфакторную аутентификацию в критичных сервисах.

- Проверьте резервные адреса, телефоны для восстановления, доверенные устройства и правила переадресации почты.

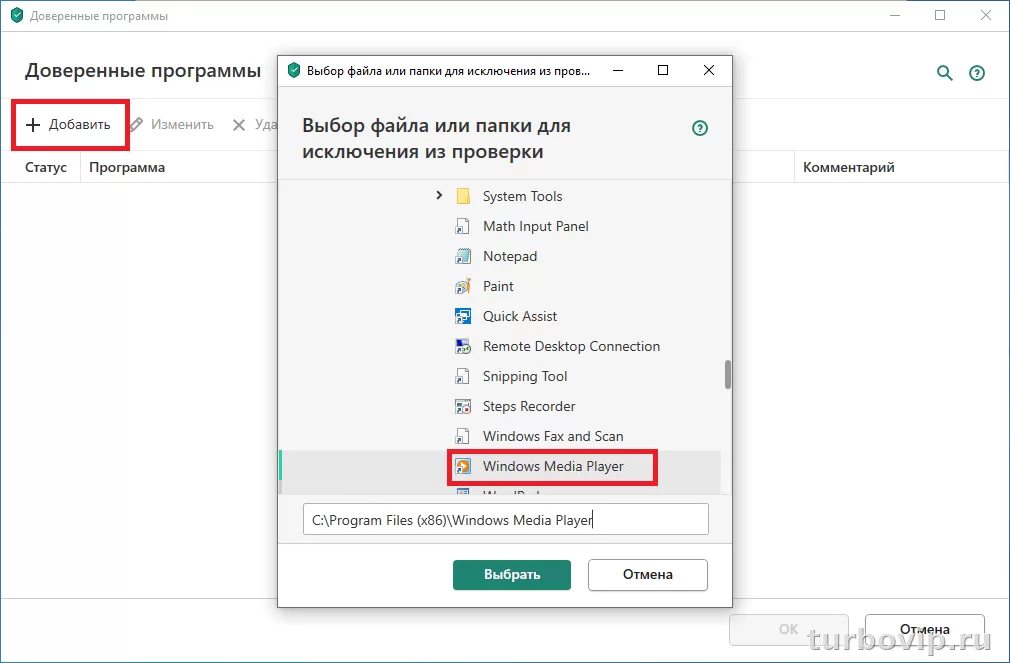

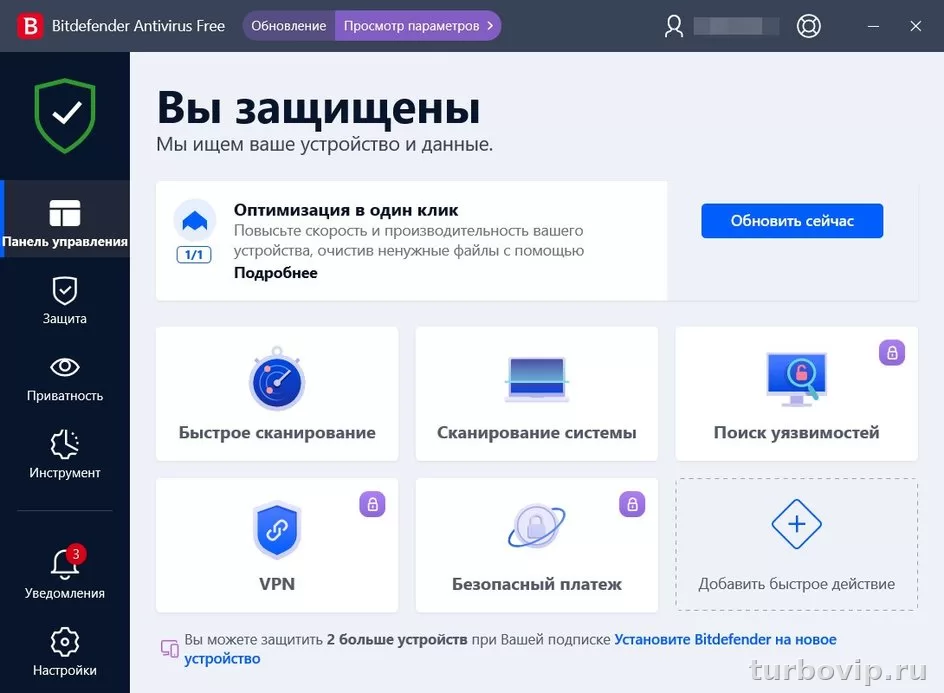

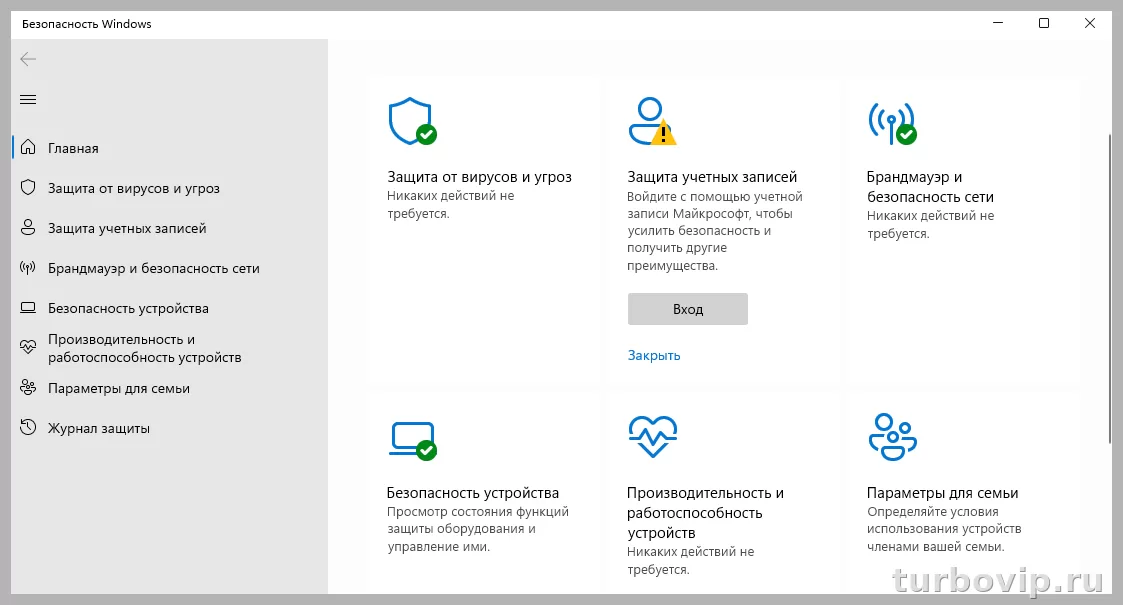

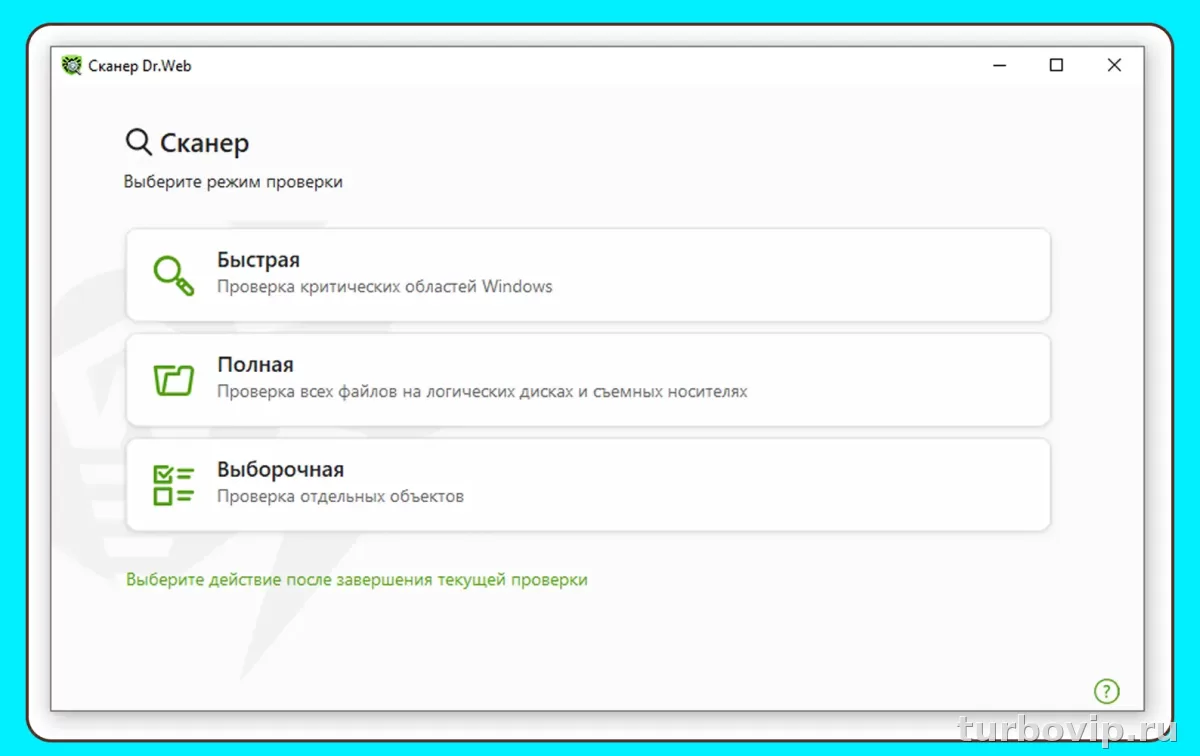

- Просканируйте систему защитным софтом. При серьезных подозрениях лучше использовать проверку вне обычной рабочей сессии или переустановку системы.

- Очистите браузеры: удалите подозрительные расширения, сбросьте сессии, при необходимости очистите сохраненные cookie.

- Проверьте автозагрузку, недавно установленные программы и подозрительные файлы, после которых начались проблемы.

- Если украдены рабочие или финансовые данные, сразу уведомите банк, работодателя или администратора сервиса.

Когда лучше не лечить, а переустановить систему

Если на компьютере хранились важные аккаунты, рабочие доступы, кошельки или вы не уверены, что очистка прошла полностью, безопаснее рассматривать полную переустановку Windows как нормальный вариант. Это особенно разумно после запуска подозрительных архивов, кряков и неизвестных исполняемых файлов.

- смена паролей с чистого устройства;

- завершение всех сеансов;

- включение 2FA;

- проверка почты как главной точки восстановления;

- полная очистка или переустановка при высоком риске.

- меняют пароли на зараженном ПК;

- удаляют один файл и считают проблему решенной;

- не проверяют почту и привязанные способы восстановления;

- оставляют открытые сессии в браузерах и приложениях;

- откладывают действия, пока злоумышленник закрепляется в аккаунтах.

Как защититься от стилеров

Абсолютной защиты не существует, но риск можно сильно снизить обычной цифровой гигиеной.

Привычки, которые реально работают

- не запускать кряки, активаторы и сомнительные сборки;

- скачивать программы только из надежных источников;

- не хранить все пароли бездумно в браузере;

- использовать менеджер паролей и двухфакторную аутентификацию;

- держать Windows, браузер и защитный софт в актуальном состоянии;

- проверять расширения браузера и не ставить лишнее;

- не открывать вложения и архивы, если источник сомнительный;

- отдельно защищать основной почтовый ящик.

Как снизить ущерб, даже если что-то уже украли

Главная стратегия — не давать одной утечке разрушить все сразу. Для этого нужны разные пароли для разных сервисов, включенная 2FA, минимальное хранение сессий на общем устройстве и быстрый контроль почты.

| Ситуация | Что проверить | Лучшее решение |

|---|---|---|

| Пароли хранятся в браузере | Есть ли мастер-пароль и 2FA | Перенести важные данные в менеджер паролей |

| Один пароль используется везде | Какие сервисы уже под риском | Сделать уникальные пароли для критичных аккаунтов |

| Основная почта слабо защищена | Привязки, резервные контакты, сеансы | Усилить защиту почты в первую очередь |

| Установлено много расширений | Какие из них реально нужны | Удалить лишние и сомнительные дополнения |

| После запуска файла появились подозрения | Какие аккаунты были открыты на устройстве | Сразу сменить пароли с чистого устройства |

Частые вопросы

Стилер может украсть аккаунт без знания пароля?

Да. Если он получил действующие cookie, токены сессии или доступ к почте, этого иногда достаточно для входа или быстрого восстановления доступа.

Поможет ли двухфакторная аутентификация?

Она сильно повышает защиту, но не всегда спасает от кражи действующей сессии. Поэтому 2FA важна, но не заменяет осторожность, чистую систему и контроль активных входов.

Достаточно ли просто удалить подозрительный файл?

Нет. Если вредонос уже запускался, данные могли быть украдены до удаления. Нужно проверять аккаунты, завершать сеансы, менять пароли и оценивать, не нужна ли полная переустановка системы.

Телефон тоже может пострадать?

Да. Мобильные устройства тоже становятся целью вредоносных приложений, поддельных APK, фишинга и кражи сессий. Базовые принципы защиты те же: не ставить сомнительные приложения, следить за разрешениями и защищать главный почтовый аккаунт.

Вывод

Стилер опасен не шумом, а тишиной: он может незаметно собрать пароли, cookie и доступы, а последствия всплывают уже в виде угнанных аккаунтов и потерянного контроля над почтой, сервисами и деньгами. Самый разумный подход — считать такое заражение серьезным инцидентом: изолировать устройство, менять пароли только с чистого девайса, завершать сеансы, включать 2FA и при высоком риске не бояться полной переустановки системы. Лучше потратить время на жесткую профилактику, чем потом восстанавливать доступ ко всему сразу.

Нет комментариев.