Ransomware — это вредоносное ПО, которое шифрует данные, иногда крадет их перед шифрованием и затем требует деньги за восстановление. Платеж не дает гарантии возврата файлов. На практике шанс спасти данные чаще всего есть в трех случаях: сохранились чистые резервные копии, для конкретного семейства уже существует бесплатный дешифратор, либо часть файлов осталась нетронутой и систему удалось быстро изолировать.

Что такое ransomware простыми словами

Ransomware, или вирус-вымогальщик, — это тип вредоносного ПО, который лишает владельца доступа к данным или устройству и требует выкуп. Чаще всего такая программа шифрует документы, фото, архивы, базы данных и другие важные файлы, а затем оставляет записку с инструкциями по оплате. Такой подход прямо описывают CISA, Microsoft и проект No More Ransom.

Есть два основных сценария. Первый — шифрование файлов на ПК, ноутбуке, сервере или сетевых папках. Второй — блокировка системы или экрана, хотя сегодня куда чаще встречается именно шифрование. Отдельно стоит учитывать схему двойного вымогательства: злоумышленники не только шифруют данные, но и пытаются заранее украсть часть информации, чтобы давить угрозой публикации.

Для обычного пользователя это выглядит просто: вчера файлы открывались, сегодня у них странное расширение, а на экране лежит требование заплатить в криптовалюте. Для бизнеса последствия тяжелее: останавливается работа, теряется доступ к документам, бухгалтерии, общим папкам и резервным копиям, если они были доступны из зараженной сети.

Как работает вирус-вымогальщик

Обычно атака начинается не с шифрования, а с проникновения. Вредоносный код может попасть через вложение в письме, поддельную ссылку, взломанный удаленный доступ, зараженный установщик, уязвимость в системе или скомпрометированную учетную запись. После запуска программа закрепляется в системе, пытается получить больше прав, отключить защиту, найти важные файлы и сетевые ресурсы, а затем запускает шифрование.

На практике логика почти всегда одинаковая:

- Попадание в систему: письмо, архив, исполняемый файл, уязвимый сервис или украденный пароль.

- Закрепление: вредоносный процесс пытается пережить перезагрузку и обойти защиту.

- Разведка: поиск документов, фото, архивов, сетевых папок, подключенных дисков и резервных копий.

- Дополнительный вред: отключение защитных механизмов, удаление теневых копий, кража данных.

- Шифрование файлов и смена расширений.

- Появление записки с требованием выкупа.

Важно понимать один момент: удаление самой вредоносной программы не означает автоматическую расшифровку данных. Это отдельно подчеркивает No More Ransom: очистка системы нужна, чтобы остановить дальнейшее шифрование, но уже испорченные файлы от этого сами не восстановятся.

Через что ransomware попадает на устройство чаще всего

Для домашних пользователей частые точки входа — фишинговые письма, архивы с якобы счетами или актами, пиратский софт, активаторы, «кряки», поддельные обновления и взломанные браузерные уведомления. В корпоративной среде добавляются слабые пароли, открытый RDP, VPN без нормальной защиты учетных записей и не закрытые уязвимости.

| Сценарий | Что происходит | Чем это опасно |

|---|---|---|

| Фишинговое письмо | Пользователь открывает вложение или ссылку | Запускается загрузчик или сразу шифровальщик |

| Пиратский софт | Вместе с программой ставится вредоносный код | Заражение выглядит как обычная установка |

| Взломанный удаленный доступ | Злоумышленник входит под украденной учетной записью | Может заразить не один ПК, а сразу сеть |

| Уязвимость в сервисе | Атака идет без участия пользователя | Шифрование начинается внезапно и быстро |

Как понять, что это именно ransomware

Обычно симптомы довольно заметные. Файлы перестают открываться, у них меняются расширения, на рабочем столе или в папках появляется текстовый файл с требованием выкупа, система начинает тормозить во время массового шифрования, а часть папок внезапно становится недоступной. Microsoft отмечает, что во многих случаях пользователь узнает о заражении уже после появления уведомления с требованием денег.

Иногда заражение видно раньше: резко растет нагрузка на диск, появляются неизвестные процессы, антивирус сообщает о блокировке подозрительной активности, а на сетевых папках массово меняются имена файлов. Если заметили такое поведение, тянуть нельзя.

| Симптом | Возможная причина | Что делать сначала |

|---|---|---|

| Файлы не открываются | Они уже зашифрованы | Сразу отключить устройство от сети |

| Появились странные расширения | Отработал шифровальщик | Не переименовывать файлы и не удалять записку |

| На экране требуют выкуп | Активная стадия атаки | Сделать фото или скриншот сообщения |

| Массово меняются файлы в общих папках | Поражены сетевые ресурсы | Отключить доступ к сети и другим ПК |

Можно ли спасти файлы

Да, но не всегда. Самый надежный путь — восстановление из чистой резервной копии. CISA прямо рекомендует держать офлайн-резервные копии и регулярно проверять, что они действительно восстанавливаются. Это критично, потому что многие варианты вредоносного ПО пытаются найти и зашифровать доступные бэкапы.

Второй реальный вариант — бесплатный дешифратор для конкретного семейства. Проект No More Ransom поддерживает каталог инструментов для части известных вариантов, но сразу предупреждает: решение есть не для всех. Иначе говоря, иногда расшифровка возможна, а иногда — нет, пока исследователи не найдут ошибку в реализации шифрования или не получат ключи в ходе работы правоохранителей.

Третий сценарий — частичное спасение. Бывает, что злоумышленник не успел зашифровать все: например, внешние накопители были отключены, часть данных лежала в облаке с версионностью, а часть фото и документов уже синхронизировалась в другое место. Тогда задача сводится не к чудесной расшифровке, а к аккуратному сбору уцелевшего.

- Есть автономная резервная копия, не подключенная в момент атаки

- Для этого семейства доступен рабочий дешифратор

- Шифрование остановили быстро и часть данных не пострадала

- Файлы хранились в сервисе с историей версий

- Бэкапов нет или они тоже зашифрованы

- Вариант вредоносного ПО новый, и дешифратора пока нет

- Данные были только на одном диске

- После заражения систему продолжали использовать и усугубили повреждения

Что делать сразу после заражения

Первое правило — не паниковать и не пытаться срочно открыть все файлы подряд. Чем меньше действий по зараженной системе, тем выше шанс не добить остатки данных и не дать угрозе дойти до сетевых папок. No More Ransom советует сразу отключить устройство от интернета и других сетевых подключений, не платить выкуп, сохранить записку злоумышленников и затем очистить систему защитным софтом.

- Отключите устройство от интернета, Wi-Fi, локальной сети и внешних сетевых дисков.

- Если заражение идет прямо сейчас, по возможности отключите ПК от сети физически.

- Сделайте фото или скриншот записки с требованием выкупа.

- Не удаляйте зашифрованные файлы и не переименовывайте их без необходимости.

- Проверьте, не задеты ли общие папки, NAS и другие компьютеры.

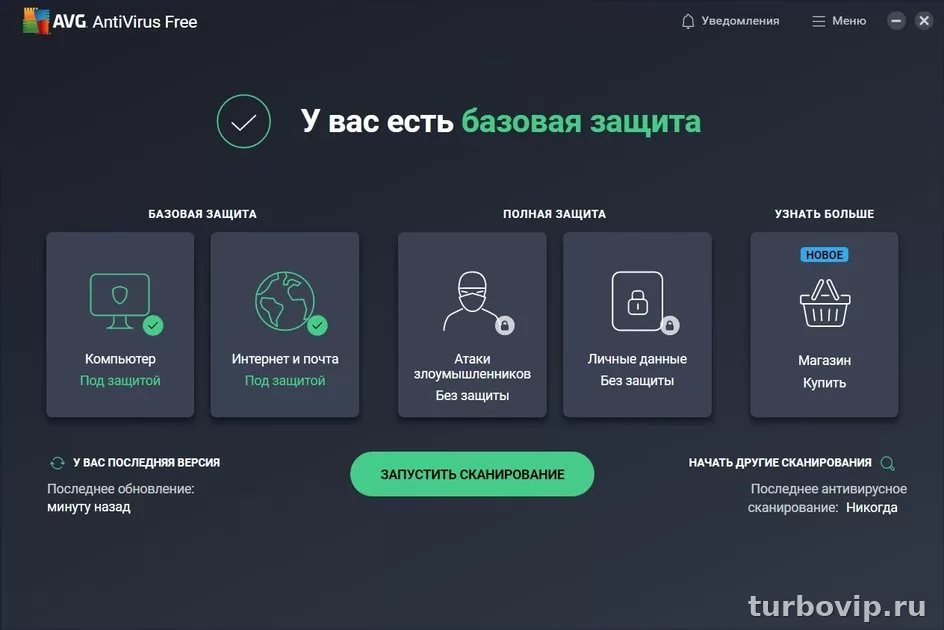

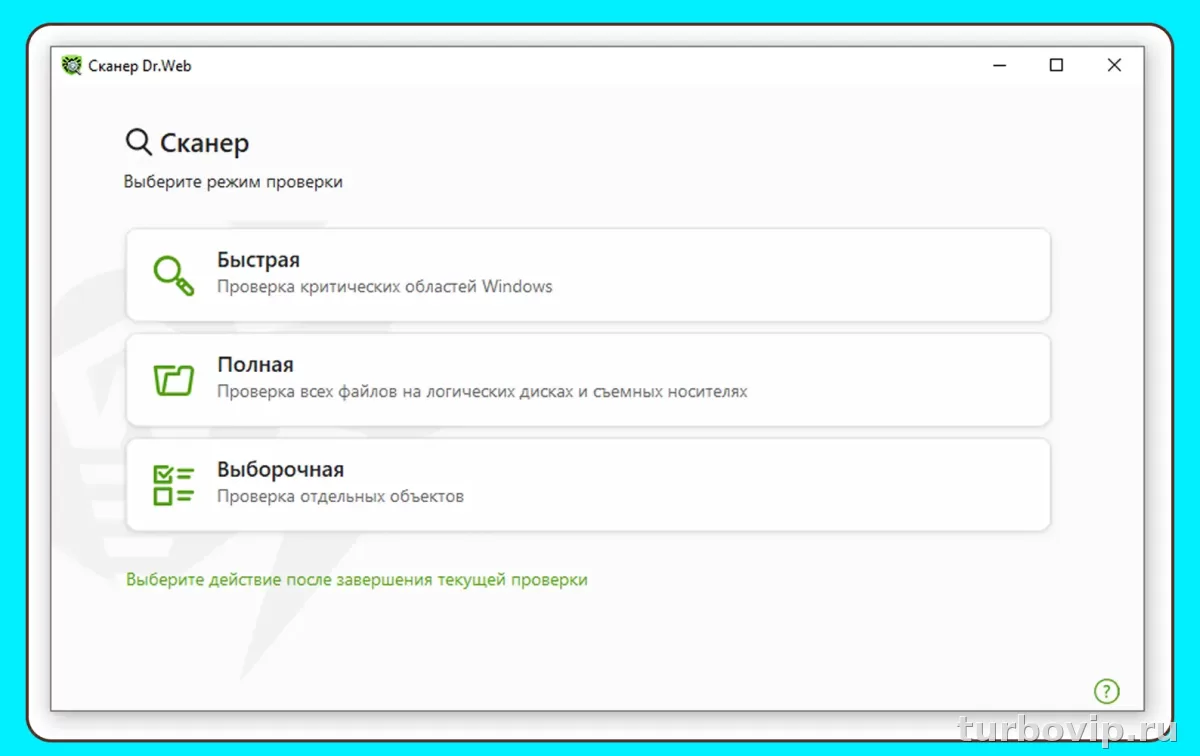

- Запустите полную проверку надежным антивирусом или средствами защиты Windows, чтобы остановить дальнейшее шифрование.

- Определите семейство вредоносного ПО по записке, расширениям файлов и служебным признакам.

- Проверьте наличие бесплатного дешифратора на No More Ransom.

- Только после очистки системы переходите к восстановлению данных.

Платить выкуп не рекомендуется. Microsoft и No More Ransom прямо пишут, что оплата не гарантирует возврат доступа к данным. Более того, после оплаты жертва может не получить ключ вовсе, получить нерабочий инструмент или стать мишенью повторно.

Рабочие способы восстановления файлов

1. Восстановление из резервной копии

Это лучший сценарий. Но важна не любая копия, а именно чистая. Сначала нужно убедиться, что система очищена и вредоносный процесс больше не активен. Только потом подключать внешний диск, NAS или облачный архив для восстановления. Если сделать наоборот, можно снова заразить восстановленные данные.

2. Проверка дешифратора

На No More Ransom есть каталог бесплатных инструментов расшифровки и сервисы для определения некоторых семейств. Помочь могут записка злоумышленников, расширение файлов и образцы зашифрованных данных. Но важно смотреть трезво: наличие похожего названия не означает, что инструмент подойдет именно вашему варианту.

3. История версий и облачные копии

Если документы синхронизировались с облачным сервисом, стоит проверить историю версий или корзину. Это особенно полезно для фото, офисных документов и рабочих файлов, которые изменялись постепенно. В ряде случаев удается откатиться к состоянию до заражения.

4. Чего делать не стоит

Не запускайте случайные «расшифровщики» с форумов и сомнительных сайтов. Не пересохраняйте поврежденные файлы поверх оригиналов. Не форматируйте диск до попытки извлечь максимум данных и не пробуйте десятки утилит подряд без понимания семейства угрозы.

| Способ | Когда помогает | Ограничения |

|---|---|---|

| Резервная копия | Есть чистый офлайн-бэкап | Бесполезно, если копия тоже заражена или недоступна |

| Бесплатный дешифратор | Для семейства уже найдено решение | Работает не для всех вариантов |

| История версий в облаке | Файлы синхронизировались до атаки | Не спасает локальные данные без синхронизации |

| Частичное ручное восстановление | Задета только часть папок | Требует аккуратной проверки каждого источника |

Как защититься от ransomware заранее

Самая сильная защита — не один антивирус, а набор привычек и настроек. CISA рекомендует держать офлайн-резервные копии и регулярно проверять возможность восстановления. Microsoft для Windows 10 и 11 отдельно советует использовать контролируемый доступ к папкам, который помогает защитить важные каталоги от несанкционированных изменений со стороны подозрительных программ.

- Держите резервные копии отдельно от основного устройства.

- Проверяйте, что бэкап действительно восстанавливается, а не просто «где-то лежит».

- Обновляйте Windows, браузер и программы, через которые чаще всего идут атаки.

- Не открывайте вложения и архивы из сомнительных писем.

- Не используйте пиратские сборки, активаторы и сомнительные установщики.

- Включите встроенную защиту Windows и дополнительные функции защиты папок, если они доступны.

- Используйте сложные пароли и по возможности двухфакторную защиту для учетных записей и удаленного доступа.

- Ограничьте права обычной учетной записи, чтобы вредоносный код не получал лишний контроль.

Для телефонов логика та же: ставить приложения только из официальных магазинов, не выдавать лишние разрешения, обновлять систему и делать резервные копии фото и документов. На мобильных устройствах сценарий с блокировкой и вымогательством встречается реже, чем на Windows, но риски все равно есть.

Частые вопросы

Можно ли расшифровать файлы без ключа?

Иногда да, если исследователи уже выпустили инструмент для конкретного семейства или в реализации шифрования нашлась ошибка. Но универсального способа для всех случаев нет.

Стоит ли платить выкуп?

Нет гарантии, что доступ вернут. Оплата лишь повышает риск потерять и деньги, и данные. Официальные рекомендации обычно сводятся к тому, чтобы не платить и сначала пробовать очистку системы и легальные способы восстановления.

Антивирус может вернуть уже зашифрованные файлы?

Как правило, антивирус удаляет или блокирует вредоносный код, но не расшифровывает уже поврежденные данные автоматически. Для этого нужен бэкап или подходящий дешифратор.

Можно ли просто удалить зашифрованные файлы и забыть?

Сначала лучше сохранить их копию. Даже если сейчас решения нет, позже для этого семейства может появиться рабочий инструмент расшифровки.

Вывод

Ransomware — одна из самых неприятных угроз именно потому, что после атаки уже поздно надеяться на чудо. Удалить вредоносный код обычно можно, а вот вернуть файлы — далеко не всегда. Реально работают три вещи: быстро изолировать зараженное устройство, не платить выкуп вслепую и проверять восстановление через чистые резервные копии или официальный дешифратор для конкретного семейства. Если заранее настроены бэкапы и базовая защита Windows, последствия такой атаки обычно удается сократить в разы.

Нет комментариев.