Обычный DNS передает запросы без шифрования, поэтому их проще перехватывать и подменять в небезопасной сети. DNS over HTTPS и DNS over TLS закрывают эту дыру: первый маскирует DNS внутри HTTPS, второй шифрует запросы через отдельный TLS-канал. Для домашнего интернета и публичного Wi‑Fi включение обычно оправдано, но в корпоративной сети, с родительской фильтрацией или локальными DNS-правилами это может ломать привычную схему работы.

Что такое DoH и DoT

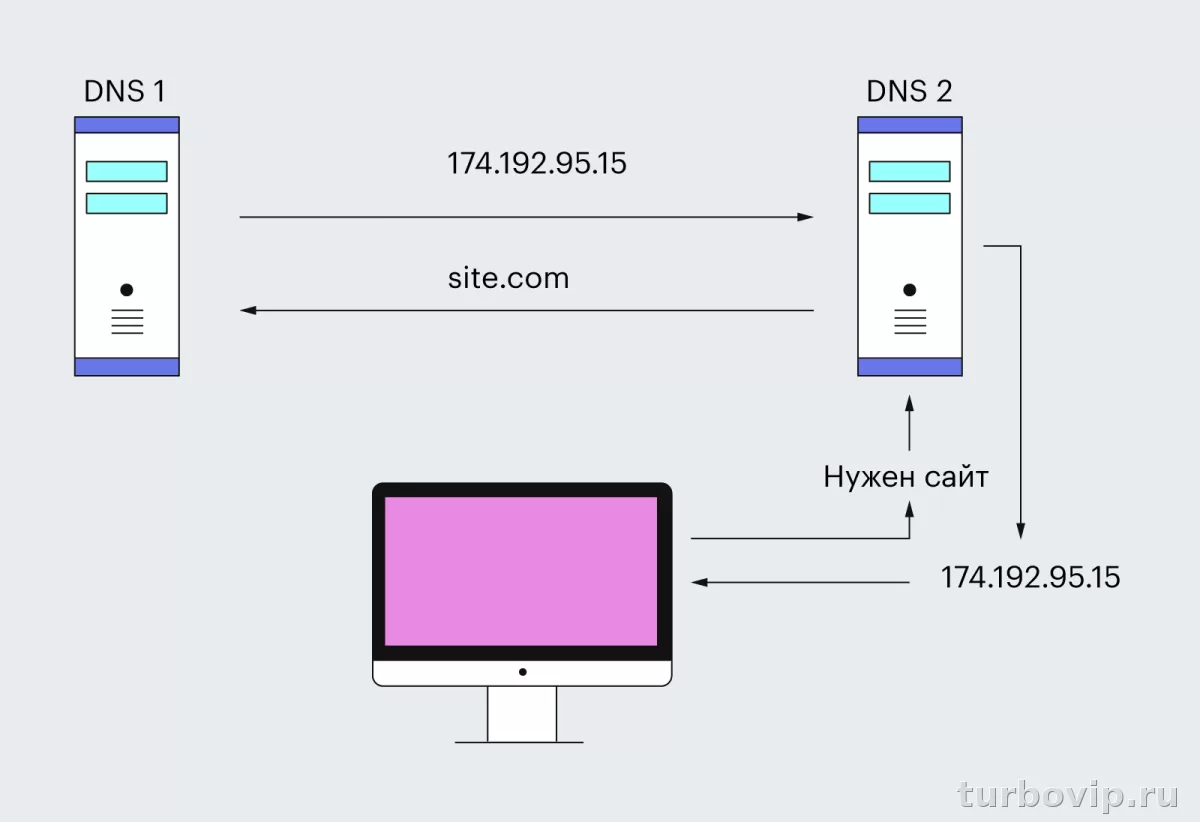

DNS нужен для того, чтобы переводить адрес сайта в IP-адрес. Проблема в том, что классический DNS обычно работает без шифрования по UDP или TCP на 53-м порту. Это означает, что провайдер, администратор сети или атакующий в небезопасной точке доступа теоретически могут видеть DNS-запросы, анализировать их и в некоторых сценариях вмешиваться в трафик. Microsoft прямо отмечает, что традиционный DNS без шифрования подвержен пассивному наблюдению, анализу трафика и активной подмене.

DNS over TLS, или DoT, шифрует DNS-трафик с помощью TLS. Этот стандарт описан в RFC 7858. Обычно для него используется отдельный порт 853.

DNS over HTTPS, или DoH, тоже шифрует DNS, но передает запросы внутри HTTPS. Стандарт описан в RFC 8484. На практике это означает, что DNS-запросы идут поверх обычного HTTPS-стека, а не отдельным DNS-каналом.

С точки зрения обычного пользователя смысл один: скрыть DNS-запросы от простого перехвата в пути и снизить риск подмены ответа в чужой сети. Но одинаковыми эти технологии не являются.

В чем разница между DNS over HTTPS и DNS over TLS

Если смотреть трезво, главное отличие не в уровне шифрования, а в способе доставки запросов. DoT использует отдельный TLS-сеанс для DNS, а DoH встраивает их в HTTPS. Из-за этого DoH чаще проходит через сети и фильтры без блокировок, потому что выглядит как обычный HTTPS-трафик. Некоторые поставщики DNS прямо рекомендуют DoH для устройств, которые часто подключаются к гостевым и чужим Wi‑Fi, поскольку DoT нередко режется более строгими межсетевыми экранами.

| Параметр | DNS over HTTPS | DNS over TLS |

|---|---|---|

| Как передается запрос | Внутри HTTPS | Через отдельное TLS-соединение |

| Базовый стандарт | RFC 8484 | RFC 7858 |

| Типичный порт | Обычный HTTPS | 853 |

| Устойчивость в чужих сетях | Обычно выше | Иногда блокируется |

| Где чаще встречается | Браузеры, Windows, часть мобильных систем и приложений | Android Private DNS, роутеры, сетевые устройства |

| Что проще контролировать в локальной сети | Обычно сложнее | Обычно проще |

Важно понимать и еще один момент. DoH нередко настраивается на уровне браузера или операционной системы, а DoT часто встречается на уровне системы, роутера или Android через Private DNS. Из-за этого последствия для локальной сети и фильтрации могут отличаться.

Стоит ли включать защищенный DNS

В большинстве домашних сценариев — да. Особенно если вы часто используете публичный Wi‑Fi, подключаетесь к сетям в отелях, кафе, торговых центрах или просто не хотите передавать DNS-запросы в открытом виде. Шифрование DNS помогает защититься от банального перехвата и некоторых видов подмены на маршруте.

Но ждать от DoH или DoT чудес не стоит. Они не заменяют VPN, не делают вас анонимным и не скрывают весь трафик. Они защищают только слой DNS-разрешения. Если сам сайт работает по HTTPS, это уже отдельный уровень защиты. Если сайт открывается по HTTP, один лишь защищенный DNS не спасет от всех рисков.

Чаще всего включать защищенный DNS стоит в таких случаях:

- Вы пользуетесь ноутбуком или телефоном вне дома и часто сидите в открытых сетях.

- Провайдер подменяет DNS-ответы, вставляет редиректы или ведет агрессивную фильтрацию.

- Вы хотите снизить видимость DNS-запросов для промежуточной сети.

- У вас современная система или браузер, где настройка делается штатно и без танцев с бубном.

А вот в этих случаях сначала стоит проверить последствия:

- В сети используются локальные домены, внутренняя адресация или корпоративные DNS-правила.

- Включена родительская фильтрация, школьные ограничения или безопасный DNS на роутере.

- Часть устройств и сервисов завязана на локальный резолвер провайдера или офиса.

- Вы используете сеть, где администратор специально запрещает обход локальной DNS-политики.

Плюсы и минусы

- DNS-запросы не идут в открытом виде.

- Ниже риск подмены DNS в небезопасной сети.

- DoH часто работает стабильнее в чужом Wi‑Fi, чем DoT.

- Настройка уже встроена в современные браузеры и часть ОС.

- Может улучшить приватность относительно обычного DNS провайдера.

- Не заменяет VPN и не скрывает весь интернет-трафик.

- Может ломать локальные DNS-правила и внутренние домены.

- Иногда мешает сетевой фильтрации и родительскому контролю.

- При выборе стороннего резолвера вы все равно доверяете ему свои DNS-запросы.

- В некоторых сетях DoT режется фаерволом, а DoH конфликтует с политиками безопасности.

Где это работает на Windows, Android и Apple

На Windows 11 есть поддержка DoH на стороне клиента, а Microsoft также документирует работу шифрованного DNS для Windows Server и Windows 11. Отдельно Microsoft указывает, что DoH для службы DNS Server в Windows Server 2025 пока находится в статусе preview, поэтому для серверной части это история скорее для администраторов, а не для обычного домашнего пользователя.

На Android защищенный DNS давно связан с режимом Private DNS, который опирается на DNS over TLS. Документация Android для разработчиков указывает, что начиная с Android 9 система добавила защиту DNS-транспорта через DoT, а затем получила и более новые варианты защищенного транспорта.

У Apple поддержка зашифрованного DNS есть на уровне платформ и профилей управления: в документации Apple для DNS Settings указано, что транспортом могут быть HTTPS или TLS, то есть DoH и DoT. Это относится к iPhone, iPad, Mac и другим актуальным платформам Apple в рамках поддерживаемых сценариев настройки.

На уровне браузеров DoH уже давно поддерживается многими популярными решениями. В документации Cloudflare отдельно описана настройка для Firefox, Chrome, Edge и Brave.

Когда возникают проблемы и почему после включения что-то перестает работать

Самая частая ошибка — человек включает защищенный DNS и не учитывает, что раньше сеть полагалась на локальный DNS-сервер роутера, провайдера или офиса. После этого часть сайтов, внутренние ресурсы, принтеры, камеры или корпоративные адреса могут перестать открываться.

| Ситуация | Что проверить | Решение |

|---|---|---|

| Не открываются внутренние адреса в офисе | Используется ли локальный DNS компании | Отключить DoH или DoT для этой сети либо вернуть системный резолвер |

| После включения защищенного DNS часть сайтов не работает в гостевом Wi‑Fi | Не режет ли сеть DoT на порту 853 | Попробовать DoH вместо DoT |

| Родительский контроль или фильтрация перестали работать | Не обходится ли локальный фильтрующий DNS | Использовать семейный или корпоративный DNS по правилам сети |

| В браузере сайты открываются, а в приложениях нет | Где именно включен защищенный DNS: только в браузере или во всей системе | Проверить настройки ОС и приложений отдельно |

| После включения DoH в Firefox поведение сети изменилось | Есть ли в сети механизмы, несовместимые с DoH | Учитывать сетевые политики и поведение canary domain |

Отдельный нюанс связан с Firefox и сетями, где администратор сигнализирует, что DoH лучше не использовать. Для этого Mozilla описывает специальный canary domain use-application-dns.net: при определенном ответе Firefox может отключать application DNS по умолчанию, если сеть считается неподходящей для такого режима.

Еще один важный момент: некоторые инструменты диагностики не всегда используют тот же защищенный DNS-путь, что и система или браузер. Например, в документации Quad9 для macOS отмечено, что dig, nslookup и App Store могут не использовать шифрованный DNS в таком сценарии. На практике это часто сбивает с толку при проверке.

Как выбрать между DoH и DoT

Универсального победителя здесь нет. Выбор зависит от устройства и среды.

| Сценарий | Что лучше выбрать | Почему |

|---|---|---|

| Обычный домашний ПК с современным браузером | DoH | Проще включить и чаще работает без дополнительных настроек |

| Смартфон на Android | DoT | Private DNS встроен в систему и обычно настраивается штатно |

| Частые подключения к публичному Wi‑Fi | DoH | Чаще проходит через чужие сети без блокировок |

| Роутер, сетевой шлюз, домашняя инфраструктура | DoT | Часто лучше вписывается в сетевые сценарии и проще контролируется |

| Офисная сеть с локальными правилами DNS | По политике сети | Самовольное включение может мешать внутренним сервисам |

Если нужен простой практический совет, он такой:

- На домашнем ПК и ноутбуке чаще всего разумно включить DoH в системе или браузере.

- На Android удобнее начать с Private DNS, то есть с DoT.

- На устройстве Apple лучше использовать штатный профиль или системную настройку, если она предоставлена администратором или приложением.

- В корпоративной сети сначала согласовать это с правилами компании.

- Если после включения пропали внутренние адреса, фильтрация или часть сервисов — вернуться к системному DNS и проверить сетевую схему.

По поставщикам тоже стоит смотреть без романтики. У Cloudflare есть публичные DoH- и DoT-эндпоинты, у Google Public DNS — поддержка DoH, а у Quad9 — DoT и DoH, причем Quad9 отдельно указывает стандартный порт 853 для DoT и auth name dns.quad9.net. Cloudflare также пишет, что шифрованные транспорты дают более высокий уровень приватности для пользователей на «последней миле».

При этом сам факт шифрования не отвечает на вопрос доверия. Вы по-прежнему выбираете, кому отдаете свои DNS-запросы: провайдеру, корпоративному резолверу или публичному сервису.

Частые вопросы

DoH и DoT ускоряют интернет?

Не обязательно. Иногда разница в скорости незаметна, иногда даже есть небольшой выигрыш или просадка — все зависит от выбранного DNS-сервиса, маршрута и сети. Главный смысл здесь не ускорение, а защита DNS-трафика.

Это то же самое, что VPN?

Нет. VPN шифрует и перенаправляет значительно больше трафика. DoH и DoT защищают именно DNS-запросы.

Какой вариант безопаснее — DoH или DoT?

С точки зрения идеи оба дают шифрование DNS. На практике вопрос чаще не в «безопаснее», а в совместимости: DoH лучше проходит через чужие сети, DoT удобен для системных и сетевых сценариев.

Может ли защищенный DNS мешать блокировкам и фильтрации?

Да. Если сеть полагается на локальный DNS-фильтр, включение стороннего DoH или DoT может обойти эти правила и сломать ожидаемую схему доступа.

Стоит ли включать это всем подряд?

Для домашнего пользователя чаще всего да, особенно на ноутбуке и телефоне. Но в рабочей, учебной или специально настроенной сети сначала лучше понять, не завязаны ли сервисы на локальный DNS.

Вывод

DNS over HTTPS и DNS over TLS — полезные технологии, которые закрывают слабое место обычного DNS: передачу запросов без шифрования. Для дома, поездок и публичного Wi‑Fi их включение обычно имеет смысл. Если нужен более бесшовный вариант для браузера и чужих сетей, чаще выигрывает DoH. Если важна системная настройка на Android, роутере или сетевом оборудовании, нередко удобнее DoT. Но включать защищенный DNS вслепую не стоит: в офисе, школе, с локальными доменами, фильтрацией и внутренними ресурсами он может не помочь, а создать лишние проблемы.

Нет комментариев.