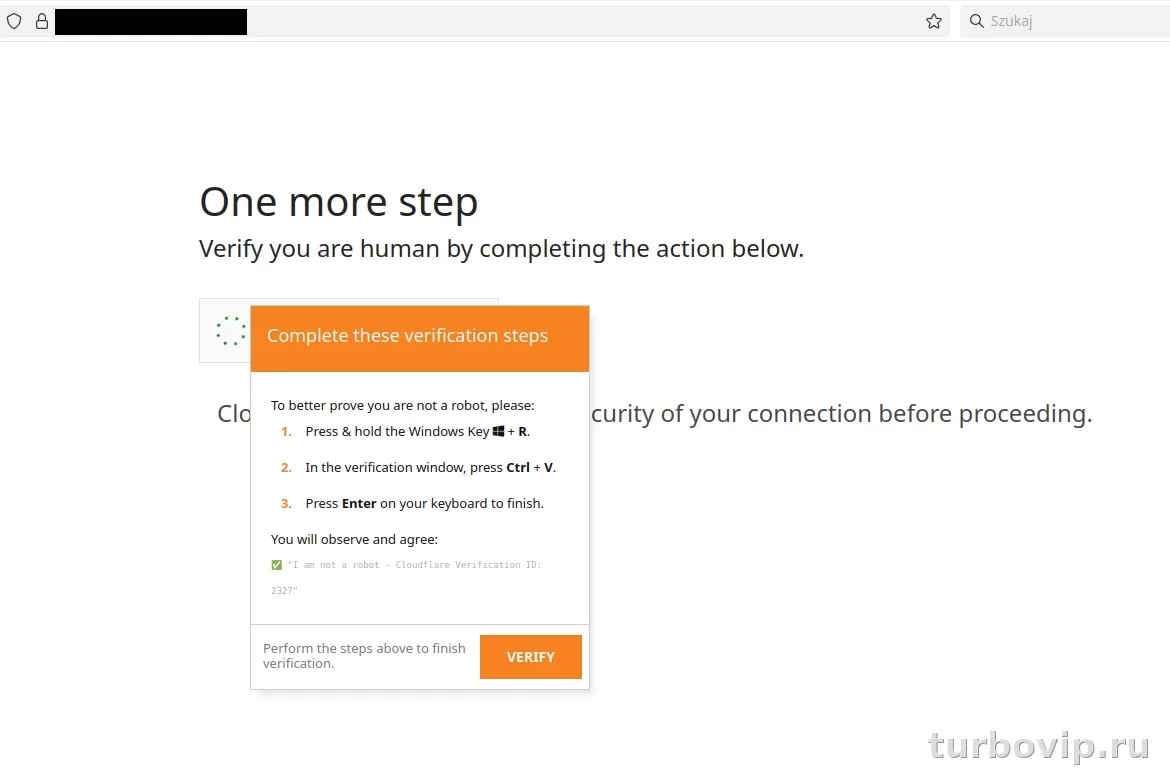

Fake CAPTCHA, которую часто называют ClickFix, — это мошенническая схема, где под видом проверки «я не робот» или «исправления ошибки» человеку показывают инструкцию с комбинацией Win+R. После этого жертва сама запускает команду, которая может скачать или активировать вредоносный код. Главная защита простая: никогда не вводить в окно «Выполнить» команды с сайта, всплывающего баннера или из подозрительного чата.

Что такое Fake CAPTCHA / ClickFix

Под этим названием обычно имеют в виду страницы, баннеры или поддельные окна, которые имитируют проверку CAPTCHA, системное уведомление, страницу защиты от ботов или якобы «исправление» проблемы в браузере. Смысл один: заставить человека выполнить действия вручную.

В классической схеме на экране появляется сообщение вроде «подтвердите, что вы не робот», «завершите проверку безопасности» или «исправьте ошибку доступа». Вместо обычной CAPTCHA жертве предлагают нажать комбинацию клавиш, открыть окно выполнения команд и вставить туда уже скопированную строку.

На практике это особенно опасно тем, что человек сам подтверждает запуск. То есть вредоносный сценарий не всегда использует сложный эксплойт — он обходит осторожность через социальную инженерию.

| Ситуация | Что показывают | Реальная цель |

|---|---|---|

| Поддельная CAPTCHA | «Подтвердите, что вы человек» | Заставить выполнить команду |

| Фальшивое исправление ошибки | «Нажмите Win+R для восстановления доступа» | Запустить загрузчик или скрипт |

| Ложное предупреждение безопасности | «Система обнаружила угрозу, срочно выполните шаги» | Напугать и лишить критичности |

Как работает заражение через Win+R

Комбинация Win+R открывает в Windows окно «Выполнить». Это штатный системный инструмент для запуска команд, программ и служебных компонентов. Этим и пользуются злоумышленники: вместо взлома они подсовывают пользователю готовую инструкцию.

Обычно цепочка выглядит так:

- Человек попадает на зараженную или поддельную страницу через рекламу, фишинговое письмо, вредоносный баннер, сообщение в мессенджере или компрометированный сайт.

- На экране появляется псевдо-CAPTCHA или сообщение о проблеме с доступом.

- Жертве предлагают нажать Win+R.

- Дальше просят вставить команду из буфера обмена или скопировать ее с экрана.

- После запуска может открыться PowerShell, mshta, cmd или другой системный инструмент.

- Команда скачивает, распаковывает или запускает вредоносный компонент.

Часто вся атака строится на том, что в буфер обмена заранее подсовывают длинную строку. Пользователь не разбирает ее смысл, потому что выглядит она как техническая служебная команда.

Почему схема вообще срабатывает

Потому что она давит на привычные реакции: нужно «быстро пройти проверку», «снять блокировку», «исправить ошибку». Когда на экране есть тревожный текст и пошаговая инструкция, часть пользователей действует автоматически.

Отдельная проблема в том, что Win+R сам по себе не выглядит чем-то опасным. Многие воспринимают это как обычный системный шаг, хотя на деле через окно «Выполнить» можно запустить очень многое.

Как распознать развод: главные признаки

У нормальной CAPTCHA нет причин просить вас открывать системные окна Windows, вставлять команды или запускать PowerShell. Это главный маркер. Если сайт просит делать что-то за пределами страницы, почти всегда перед вами обман.

- Проверка проходит прямо в браузере

- Не требуется запускать системные инструменты

- Нет команд для копирования и вставки

- Нет просьб отключить защиту

- Просят нажать Win+R

- Требуют вставить текст в окно «Выполнить»

- Пугают блокировкой, вирусом или ошибкой доступа

- Подталкивают к срочному действию без проверки

На что смотреть в первую очередь

- Есть ли инструкция с клавишами Win+R, Ctrl+V, Enter.

- Просят ли выполнить «служебную команду» для проверки.

- Пытаются ли напугать сообщением о заражении или блокировке.

- Выглядит ли страница слишком навязчиво: крупные предупреждения, таймер, запрет закрытия, мигающие окна.

- Появилась ли команда в буфере обмена без понятной причины.

| Симптом | Причина | Что делать сначала |

|---|---|---|

| Сайт просит нажать Win+R | Попытка обойти защитные привычки через социнженерию | Сразу закрыть страницу |

| Предлагают вставить уже скопированный текст | В буфер обмена подложили команду | Очистить буфер и ничего не запускать |

| Пугают вирусом или блокировкой | Давление на страх и спешку | Не подтверждать действия, проверить систему отдельно |

| Открывается PowerShell или cmd после ваших действий | Команда уже начала выполняться | Отключить интернет и перейти к проверке системы |

Что бывает после запуска команды

Конкретный сценарий зависит от того, что именно запустили. Универсального набора последствий нет, и здесь важно не придумывать лишнего. Но чаще всего такие цепочки используются для загрузки следующего этапа атаки.

Это может быть:

- загрузчик вредоносного ПО;

- скрипт для скачивания и запуска файла;

- попытка закрепиться в системе через автозапуск;

- кража данных из браузера или сессий;

- доставка трояна, стилера или другого опасного компонента.

Иногда пользователь ничего не замечает сразу. Это не означает, что все обошлось. Вредоносные цепочки нередко работают тихо: без явных окон, без ошибки, без заметного «вирусного» поведения.

Что делать, если уже нажали Win+R и выполнили команду

Здесь важна скорость, но без паники. Сначала стоит ограничить возможный ущерб, потом проверить систему.

- Отключите интернет на устройстве. Проще всего временно выключить Wi-Fi или отсоединить кабель. Это может помешать догрузке следующих компонентов.

- Закройте подозрительные окна, если они еще открыты, но не запускайте команду повторно и не подтверждайте новые запросы.

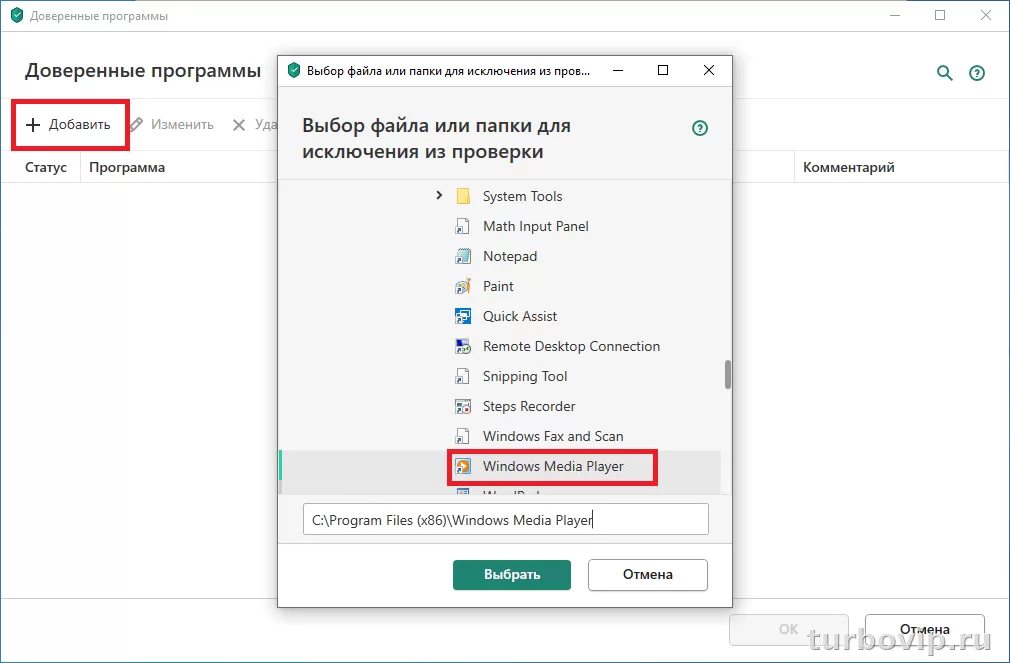

- Проверьте систему защитным софтом. Подойдет установленный антивирус или Microsoft Defender с полной проверкой.

- Просмотрите список автозагрузки и недавно установленных программ, если после инцидента появилось что-то подозрительное.

- Смените пароли от важных учетных записей с другого, чистого устройства, особенно для почты, банковских сервисов и основных аккаунтов.

- Проверьте активные сеансы в важных сервисах и завершите неизвестные входы.

- Если на ПК хранились рабочие доступы, токены, корпоративные аккаунты или криптокошельки, действуйте как после компрометации данных.

Чего делать не стоит

- Не вводить новые команды «для исправления» по совету той же страницы.

- Не отключать защиту, если это просит подозрительное окно.

- Не считать ситуацию безопасной только потому, что «ничего не произошло».

- Не скачивать сомнительные «чистильщики» с непонятных сайтов.

| Проблема | Возможная причина | Что делать |

|---|---|---|

| После команды ничего не видно | Сценарий отработал в фоне | Отключить сеть и запустить полную проверку |

| Открылся PowerShell или cmd | Стартовал скрипт | Прервать соединение с интернетом, проверить систему |

| Появились подозрительные процессы или автозапуск | Вредоносное закрепление | Провести проверку и удалить найденные угрозы |

| Есть риск кражи аккаунтов | Сработал стилер или похожий компонент | Сменить пароли с другого устройства |

Как защититься от Fake CAPTCHA / ClickFix

Лучшее правило здесь очень простое: ни один обычный сайт не должен учить вас запускать системные команды ради «проверки». Как только видите Win+R в инструкции на веб-странице — прекращайте взаимодействие.

Базовые правила защиты

- Не вставляйте команды в окно «Выполнить» по подсказке сайта.

- Не доверяйте страницам, которые имитируют системные предупреждения Windows.

- Держите включенной встроенную защиту или используйте надежный антивирус.

- Обновляйте Windows и браузер, чтобы снизить риск сопутствующих атак.

- С осторожностью относитесь к рекламным баннерам, всплывающим окнам и «срочным» уведомлениям.

- Объясните это правило близким: CAPTCHA не требует Win+R.

Что особенно важно для Windows

Для пользователей Windows полезно запомнить несколько простых ориентиров. Окно «Выполнить» — это не часть веб-проверки. PowerShell и cmd — не инструменты прохождения CAPTCHA. А просьба временно отключить защиту почти всегда указывает на опасный сценарий.

Если смотреть трезво, схема держится не на технической магии, а на спешке. Как только человек останавливается на десять секунд и задает себе вопрос «зачем сайту мой Win+R?», атака обычно разваливается.

Частые вопросы

Fake CAPTCHA и ClickFix — это одно и то же?

В повседневной речи эти названия часто используют рядом. Обычно речь о схеме, где фальшивая проверка или поддельное «исправление» заставляет пользователя вручную запускать команду в Windows.

Можно ли заразиться просто от открытия страницы?

В контексте этой схемы ключевое действие — именно запуск команды пользователем. Но подозрительную страницу все равно лучше сразу закрыть и не взаимодействовать с ней дальше.

Почему злоумышленники используют именно Win+R?

Потому что это быстрый и встроенный способ запустить команду в Windows без установки дополнительных программ. Пользователь делает это сам, а значит схема выглядит для него менее подозрительно.

Что проверить после такого инцидента в первую очередь?

Сначала отключение интернета, затем полная проверка защитным софтом, после этого — смена паролей с другого устройства, если есть риск компрометации аккаунтов.

Вывод

Fake CAPTCHA / ClickFix — это развод, построенный на доверии к знакомым элементам Windows и на спешке. Суть схемы проста: не взломать компьютер напрямую, а убедить человека самому запустить опасную команду через Win+R. Запомнить нужно одно правило: сайт, CAPTCHA, баннер или всплывающее окно не должны требовать от вас открытия «Выполнить», PowerShell или cmd. Увидели такую инструкцию — закрывайте страницу, ничего не вставляйте и при необходимости сразу проверяйте систему защитным софтом.

Нет комментариев.